BurpSuite曝出疑似Windows下的提权漏洞

![]()

近期,白帽汇安全研究院发现HackerOne公开了一份Burpsuite软件在Windows下的提权漏洞报告。虽然PortSwigger最终认定问题存在,但并不认为这是安全漏洞。以下是详细说明

漏洞概述

当BurpSuite运行时,它会尝试加载路径C:\Program%20Files中的一些DLL。但是这个文件夹一般来说是不存在的,而且可以被低权限用户所创建。因此,一旦低权限用户创建了这个文件夹往其中放入恶意DLL文件,那么当高权限用户运行BurpSuite时,就会达到提权攻击的效果。发现者已经验证Pro版本存在这个漏洞,他也很很确定社区版本也存在。

漏洞细节

在Process Monitor中监视BurpSuite应用程序,可以看到它尝试从不存在的目录加载2个DLL。

![]()

有趣的是,在Windows系统上(经过验证包括 7,10Server 2008 R2和Server 2012),每个用户都可以在C:\驱动器上添加新文件夹。这就给了攻击者可乘之机,往Burpsuite注入任意DLL。

复现步骤

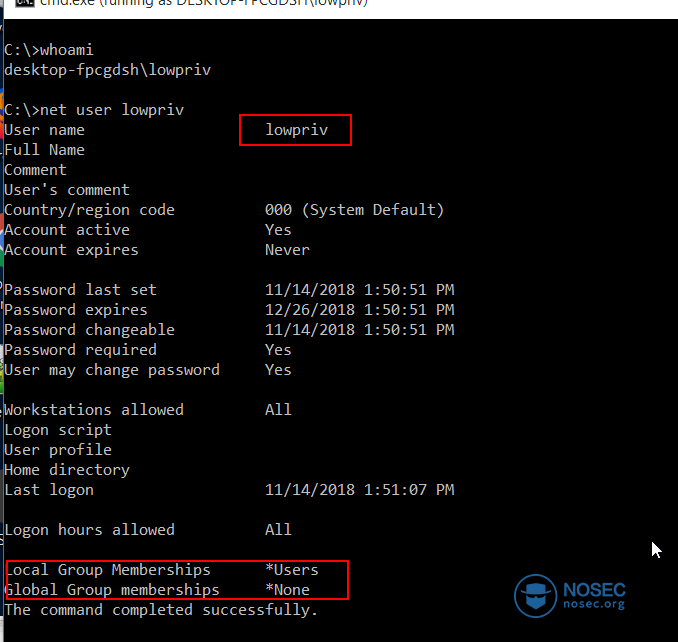

在目标机器安装Burpsuite,然后创建一个低权限用户。

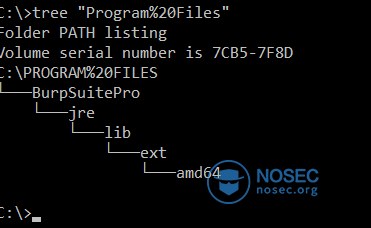

创建对应目录,如下图所示。

将文件

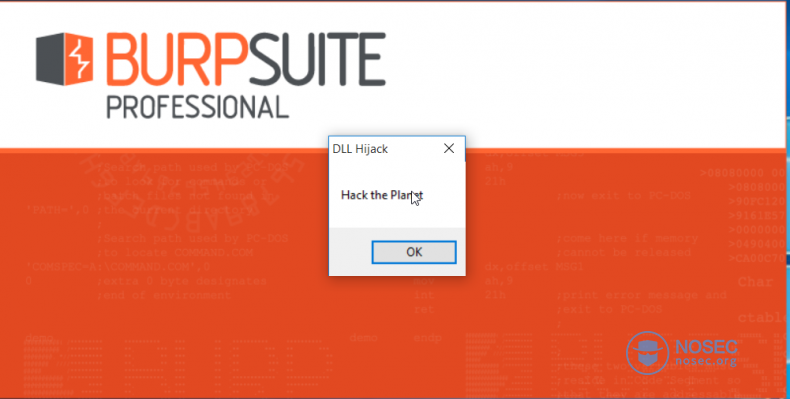

sunec.dll(下载地址)到放到最后一个目录(amd64)。模拟高权限用户运行Burpsuite,此时可看到弹出一条消息。

在这个漏洞上报后,PortSwigger表示这属于Java版本的问题,而且在2.0.18版本已不存在,不认为这是安全漏洞。

![]()

本文由白帽汇整理并翻译,不代表白帽汇任何观点和立场

来源:https://hackerone.com/reports/440963

iso60001 2644天前

iso60001 2644天前

最新评论