插件更新 | 你想要的AWVS来了!还有更多!

![]()

牛年到了,灵魂一问,最近新洞爆发了不少,Beta 1.8.237已更新了37条实战漏洞,我想各位表哥表姐漏洞应该挖的不少吧?本月新增了可联动AWVS进行Web漏洞扫描、备份文件扫描、漏洞利用及配置更新等插件,助力表哥/表姐挖掘漏洞。还有一些之前插件的使用更新,都在此做了整理。

0x001 新增插件

1. AWVS

之前表哥们心心念念的联动AWVS终于来了,可以愉快的进行自动化Web漏洞挖掘了~冲、冲、冲。

插件需要调用AWVS 13的API,本地需要安装AWVS 13版本并确保可以正常使用。

配置AWVS的Key、Web Address。

- 在Web Finder页、ip详情页点击插件对应的按钮,即可扫描当前Web页面。

- 在toolbar点击插件对应按钮,可查看扫描任务,并对已完成的扫描进行报告的生成和导出。

2. Backup_scan

可以帮助渗透测试过程过发现一些敏感目录、敏感文件和可能存在的备份文件,助力发现渗透过程中可能错过的突破点。由@铳梦 表哥开发。

进入IP详情页,点击Banner列表上对应的Logo。

如需修改字典,可在Goby根目录搜索scan.html中修改。(定位是轻量化,字典从简)

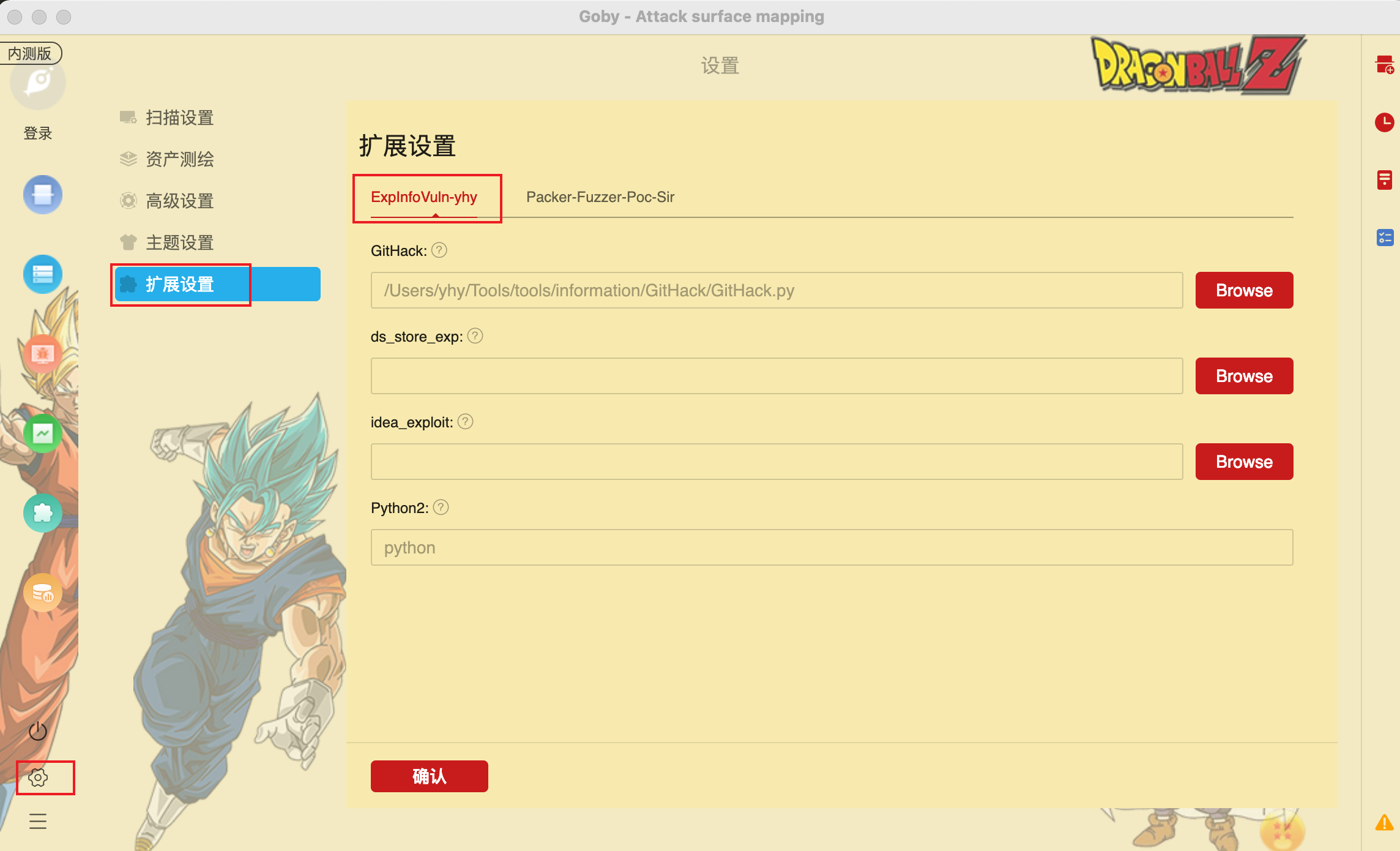

3. ExplnfoVuln

.git/.idea/.DS_Store漏洞利用。由@yhy 表哥开发。

需要前往Github仓库下载对应的利用工具

① idea_exploit : https://github.com/lijiejie/idea_exploit.git

② ds_store_exp : https://github.com/lijiejie/ds_store_exp.git

③ GitHack : https://github.com/lijiejie/GitHack.git

安装相关依赖pip install -r requirements.txt

配置插件路径

① 配置填入您对应GitHack、idea_exploit、ds_store_e的存放目录;

② 关于Python2:您可以输入python2、 /usr/local/bin/python2等均可,支持绝对路径

注:请确保python2已被正确配置

- 扫描完成后,当存在.idea、 .git、.DS_Store 信息泄露漏洞时

① 在漏洞页面

![]()

② 漏洞详情页面

![]()

- 配置完成后点击按钮即开始调用相应的漏洞利用工具,开始扫描。利用完成后会打开对应的工具目录,方便查看结果。

注:Mac上会同时显示终端运行情况,Wins上有可能不会显示终端,但不影响使用,成功后都会显示工具目录,根据网站的响应时间,可能需要稍等一会才会显示。

4. Redis-cli

执行一些简单的redis命令。由@go0p 表哥开发。

- 在漏洞详情页,点击验证按钮,返回一个仿写的redis-cli命令窗口

- 内置了计划任务反弹shell(对应命令Crontab Reverse Shell)和写ssh公钥(对应命令Write SSH KEY),也可手动敲命令,支持了一些基本的命令(get,set,config,dbsize,flushdb,save,select,info,keys,del),支持按上下方向键可以翻阅用户历史输入的命令。

- 基本配置:

① 如果需要反弹shell请配置好vpsip,要写入公钥请粘贴生成的公钥

![]()

② 写ssh公钥

5. UpdateConfig

更新Goby配置信息。由@goby牛逼 表哥开发。

使用插件后自动更新以下信息:端口配置、扫描设置、资产测绘、高级设置、当前主题、扩展设置、插件数据、爆破字典。

- 配置路径,src_config: 上一版本的Goby路径,dst_config: 新版本的Goby路径。

![]()

- 点击右侧工具栏的UpdateConfig按钮,重启Goby。

![]()

注:更新完成后若本插件没有自动删除,则建议手动删除本插件,避免在增加更多配置后,误操作此项。

0x002 插件更新

- FOFA插件更新 0.1.12

导入时判断是否为UDP端口,若是UDP端口则添加U:

- Xray插件更新 0.2.2

① 增加一项报告输出类型(json/html,默认为json),可直接使用Xray报告。

![]()

注:路径不可带空格

② 新增工具栏入口点

![]()

注:社区版联动Rad时,需要提前开启被动扫描监听。

③ 支持使用Xray-Gui对其他任意url进行扫描。

![]()

④ 解决start命令title过长导致无法弹cmd窗口

注:近期收到很多表哥/表姐提到联动Xray插件时点击Xray-crawler无反应,请先检查路径是否配置正确。社区版:在Command中输入

--basic-crawler或rad选择使用基础爬虫还是联动Rad。高级版:在Command中输入--browser-crawler或--plugins xss,cmd_injection --browser-crawler一键联动Rad。

0x003 小结

本月上新了四大插件,也有越来越多的表哥/表姐愿意体验Goby简单又有趣的开发流程,成就感满满。偷偷透露@go0p 表哥除了已上交的三大插件外(Xray、ZBC、Redis-cli),还即将上新第四插件——可不进行扫描任务情况下对目标检测使用Goby内置的PoC,敬请期待~

插件开发文档: https://cn.gobies.org/docs.html#%E6%8F%92%E4%BB%B6%E7%A4%BA%E4%BE%8B

关于插件开发在B站都有详细的教学,欢迎大家到弹幕区合影~

如果表哥/表姐也想把自己上交给Goby社区(获取超级内测版),戳这里领取一份插件任务?

https://github.com/gobysec/GobyExtension/projects

文章来自Goby团队,转载请注明出处。

下载Goby内测版,请关注微信公众号:GobySec

下载Goby正式版,请关注网址:https://gobies.org

GobySec 1960天前

GobySec 1960天前

评论正在提交,请稍等...

评论正在提交,请稍等...

最新评论